Децетрализованные и self-hosted VPN: что выбрать и как настроить

Есть несколько методов того, как Роскомнадзор запрещает VPN-сервисы. Самый главный — блокировка VPN-протоколов: коробки ТСПУ, которые стоят у провайдеров, распознают специфический зашифрованный трафик и автоматически сбрасывает или замораживает соединение. Но есть и второй — блокировка VPN-серверов, то есть конкретных IP-адресов или доменных имен, через которые пользователи выходят в сеть. Рассказываем, как обезопасить себя от второго сценария.

Виды сетей

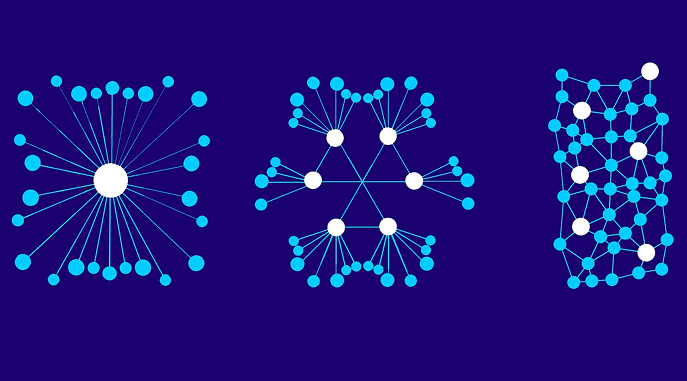

Сначала определимся, что вообще такое централизованные, децентрализованные и распределенные сети. Централизованные — такие, где есть единственный пункт управления — провайдер, на котором все держится. Это подавляющее большинство популярных сервисов, начиная от YouTube и X (бывш. twitter) до VPN, например, таких как NordVPN. У централизованных сервисов могут быть сотни серверов, но все решения о том, что можно и нельзя делать пользователю, сотрудничать ли с властями и тд. принимают владельцы.

Эта архитектура удобна для пользователей, ведь они приходят на «все готовое». Но ее устойчивость к блокировкам, утечкам данных и прочим атакам зависит от технического уровня команды и готовности вкладывать ресурсы в безопасность и противодействие цензуре. Серверы компании с такой архитектурой, в тч VPN, размещаются по известным адресам. Пользователи подключаются к этим серверам для дальнейшего выхода в свободный интернет. Так что достаточно заблокировать IP-адреса этих серверов, и VPN перестанет работать до тех пор, пока не переедет на другие IP-адреса.

При этом централизованная архитектура становится устойчивой, если ее использует и контролирует сам пользователь. В случае с VPN, такие решения называются self-hosted. Одинокий личный сервер сложнее вычислить и заблокировать. Ниже инструкция, как настроить такой VPN (спойлер: проще, чем кажется).

Децентрализованные сети основаны на нескольких центрах, которые распределяют нагрузку между собой. Например, в сети пять центральных узлов, у каждого из которых по 100 подключений. Пять главных узлов связаны между собой, но подключения взаимодействуют друг с другом только в рамках своей группы. По этому принципу устроена социальная сеть Mastodon: на этой платформе существует множество серверов, на каждом из которых действуют свои собственные правила модерации и рекомендации по содержанию публикаций.

Децентрализованные VPN — dVPN, Tachyon VPN — основаны на технологии блокчейна. Провайдеры децентрализованных VPN-приложений не контролируют серверы, они просто позволяют пользователям из разных стран мира (желательно со свободным интернетом) сдавать свои компьютеры в аренду и получать за это копейку с пользователей, которым со свободным интернетом повезло меньше.

Иначе говоря, провайдеры децентрализованных VPN являются посредниками между пользователями-узлами (или предпринимателями-узлами, которые сдают свои мощности в аренду) и пользователями, которым нужно обойти цензурные ограничения. Если приложение провайдера заблокируют, сами узлы продолжат работать, просто подключаться к ним придется через другое приложение.

Распределенные сети — это сети, где никаких центров нет вообще, а все пользователи соединены друг с другом «паутинкой». Они также называются одноранговыми или mesh-сетями, и связь в них существует благодаря множеству устройств, каждое из которых связано друг с другом. Самый известный продукт на распределенной сети — браузер Tor. Сейчас команда проекта как раз работает над созданием распределенного VPN.

Распределенный VPN пропускает трафик по многочисленным узлам, поэтому такие VPN-соединения очень трудно отследить и заблокировать. Но скорость соединения из-за этого намного ниже. Существуют решения, которые берут отдельные элементы автономности, чтобы получился юзер-френдли продукт с признаками распределенной сети — например, VPN Generator. В нем некоторые пользователи становятся администраторами сети («бригадирами») и получают уникальный сервер со своим IP-адресом, который нигде публично не показывается. У каждого администратора несколько подшефных пользователей, обычно — его знакомые, которым он раздает ключи для входа. Даже если сервер одного админа заблокируют, остальные продолжат работать, так как технически никак не связаны друг с другом.

Как настроить self-hosted VPN

Self-hosted — простое и эффективное решение. Вероятность, что персональные данные утекут или их продадут, или что РКН обнаружит этот сервер, намного ниже, чем в случае с обычным VPN «из коробки».

Для настройки такого VPN можно пойти двумя путями. Первый — арендовать виртуальный сервер (VPS) у нероссийского провайдера. Сейчас аренда серверов очень востребована, люди загружают туда огромные базы данных, хостят интернет-магазины и тд. Поэтому аренда сервера для VPN — малозатратное занятие, не привлекающее внимание. Главное, чтобы хостинг-провайдер также не был заблокирован в России, как это случилось с популярным hetzner. Так что перед тем, как арендовать сервер у провайдера, лучше проверить, не было ли новостей в интернете о его блокировке.

Из требований к VPS — поддержка адреса IPv4 (IPv6 в России не всегда работает), оперативная память (RAM) минимум 2 ГБ и работа на Linux (желательно Ubuntu — это операционная система именно сервера, неважно, какая ОС стоит на вашем устройстве). Для покупки понадобится карта зарубежного банка, но некоторые можно оплатить и криптовалютой. Это стоит примерно $5–$6 в месяц, а пользоваться одним сервером могут несколько человек.

После покупки на электронную почту приходит письмо с данными для доступа к вашему VPS. Далее надо скачать и установить VPN-клиент (приложение) VPN, например, Amnezia VPN. В нем выбирается опция «Настроить свой сервер». Остается внести настройки сервера, скопированные из письма, и пользоваться. Чтобы поделиться самодельным VPN с родственниками или друзьями, надо установить им такое же приложение, скопировать ключ из интерфейса Amnezia VPN и отправить этот ключ им.

Второй путь — установить self-hosted VPN на домашний роутер. Роутер предустановленным VPN можно купить в онлайн-магазинах, но качество и безопасность таких решений под вопросом. Современные роутеры могут становиться не только VPN-клиентами, но и VPN-серверами. Однако, роутер в роли сервера понадобится только, если вам нужен удаленный доступ к российским ресурсам — ведь он будет находится не за рубежом, а в нашей же юрисдикции с блокировками.

Роутер в роли VPN-клиента создает зашифрованный туннель вокруг интернет-соединения, и любое устройство, которое подключается к домашнему Wi-Fi, автоматически попадает в этот туннель. Это позволяет не ставить VPN на каждый домашний компьютер или ноутбук. Можно установить на роутер в том числе и обычный централизованный VPN, но мы расскажем, как поставить self-hosted.

Для настройки надо подключиться к панели управления роутером (обычно это 192.168.1.1 или 192.168.0.1, в адресной строке браузера), найти раздел с настройками сети и добавить VPN-подключение. Остается ввести данные, полученные от VPN-сервиса после регистрации (адрес сервера, протокол, логин и пароль и тд). Детали настройки варьируются в зависимости от модели роутера, но подробные инструкции легко можно найти в интернете.

Что выбрать

Self-hosted:

- если нужна стабильность и скорость, чтобы смотреть YouTube, читать новости на заблокированных СМИ и сидеть в соцсетях;

- риски — ковровые блокировки РКН, которые могут отрезать всех зарубежных провайдеров или все работающие VPN-протоколы. Также, некоторые сложности может представлять отсутствие зарубежной карты.

Децентрализованный:

- если блокировки усилятся. РКН увидит, что российский пользователь гонит зашифрованный трафик за границу, но не знает, VPN ли это, или он созванивается по видеосвязи с тетей из Канады, или играет с китайским геймером в шутер, или качает торрент.

- минусы — отсутствие гарантии бесперебойной работы и необходимость использовать зарубежную карту или крипту для оплаты. Хотя это может быть и плюсом, как посмотреть.

Распределенный:

- если в приоритете не столько обход блокировок, сколько анонимность и безопасность. Например, если журналисту надо связаться с источником или зайти на форумы даркнета.

- минусы — низкая скорость соединения и необходимость технической подкованности

Self-hosted, децентрализованные и распределенные VPN решают проблему блокировок по IP и доменным именам. Но если арендовать сервер и при этом установить старый протокол (классический OpenVPN или Shadowsocks), ТСПУ быстро заблокирует соединение. Только непубличный сервер и замаскированный протокол вместе позволяют преодолеть блокировки.